Qu’est-ce qu’un rançongiciel?

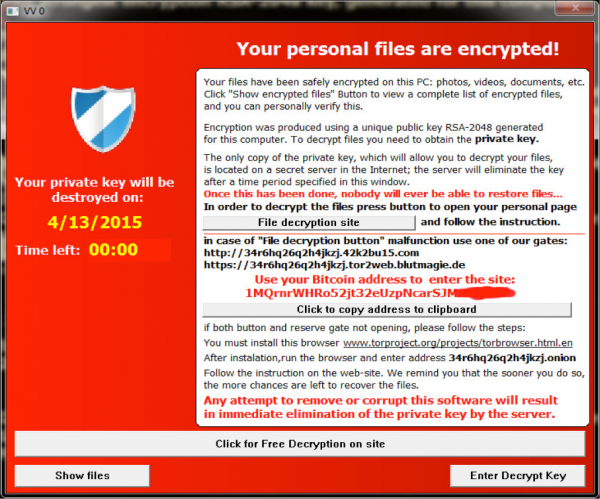

Le rançongiciel (connu également sous CryptoLocker) est un logiciel malveillant qui prend en otage des données personnelles. Le but est d’exploiter le système avec un virus (cheval de Troie) qui chiffre les données. De plus, il demande à leur propriétaire d’envoyer de l’argent en échange de la clé unique qui permettra le déchiffrage de l’information. Les modèles modernes de rançongiciels sont apparus en Russie initialement. Cependant, on constate que le nombre d’attaques de ce type a grandement augmenté dans d’autres pays, entre autres l’Australie, l’Allemagne et les États-Unis. De plus, un nombre élevé de rançongiciels est associé aux organisations de santé américaine, attribuable à des lacunes connues au niveau de la sécurité et de la sensibilité des données conservées. Les rançongiciels ont enregistré une augmentation de 36 % entre 2016 et 2017. Au premier semestre de 2017, l’entreprise Symantec, spécialisée dans les antivirus, a annoncé avoir bloqué près de 320 000 rançongiciels. C’est un chiffre en augmentation notamment dû aux différentes attaques de type WannaCry. L’attaque WannaCry est considérée comme le plus grand piratage à rançon de l’histoire d’Internet.

Rançongiciels les plus communs

Les rançongiciels les plus communs sont le CryptoLocker (CryptoLocker 3.0) et WannaCry (WannaCrypt/WannaCrypt 2.0). Ces deux types de virus sont responsables de plus de 90% des sommes payées pour les données en otage. Le premier à être utilisé pour des groupes d’attaque (de cette taille), le CryptoLocker fut exploité entre septembre 2013 et mai 2014. WannaCry a originalement été déployé en mai 2017, mais reste toujours un problème aujourd’hui pour plusieurs organisations publiques et privées. Ce dernier est responsable de l’infection de plus de 200 000 ordinateurs à travers 150 pays et a eu un impact financier de plus de 4 milliards de dollars (US$).

Mécanismes de lutte possible

1- Sauvegarde sécuritaire

Le rançongiciel peut propager son cryptage de fichiers vers des lecteurs physiques (USB), des lecteurs réseau et des données dans le nuage. Il est primordial d’avoir une solution de sauvegarde qui ne peut pas être exploitée par les logiciels malveillants. Dans ce cas, la solution permet de nettoyer l’infection des ordinateurs impactés et de simplement réintroduire l’accès aux données sauvegardées. Il est également important de changer tout mot de passe associé à l’infrastructure de sauvegarde, car ceci peut facilement être exploité.

2- Mises à jour de sécurité

Les mises à jour de systèmes d’exploitation sont critiques pour atténuer les risques associés aux rançongiciels. La plupart des attaques malveillantes exploitent des vulnérabilités publiques et connues dans des ordinateurs et téléphones portables. Cette solution permet d’éliminer plusieurs portes-derrières qui peuvent être exploitées pour prendre le contrôle du système. Également, il est important d’éviter d’utiliser des extensions dans des fureteurs (Chrome/Firefox/Internet Explorer), car ceux-ci peuvent être exploités pour propager le rançongiciel.

3- Propagation des connaissances

Nous savons que la façon la plus commune d’infection par rançongiciel provient des campagnes d’hameçonnage. Ceci constitue l’envoi de courriels vers des ressources (souvent non techniques) qui se font présenter un lien vers un site malicieux. Une fois sur ce site Web, un logiciel est téléchargé qui communique avec un ordinateur central qui envoie des commandes de cryptages vers l’ordinateur infecté. Donc, il est essentiel de communiquer aux ressources internes, le risque associé au lien provenant de sources externes ou d’aperçus douteux. La propagation de connaissances permet aux utilisateurs de rester vigilants et de réduire l’impact des compagnes d’hameçonnage.

Solutions de nouvelle génération

1- Évolution des logiciels malveillants

Les recommandations mentionnées ci-dessus permettent d’éliminer une partie des risques d’infection par rançongiciels. Cependant, comme toutes les technologies, les méthodes d’attaque évoluent constamment. Ceci a un impact sur les ressources TI dans toutes les industries. La meilleure option de protection reste d’avoir un ou plusieurs équipements qui surveillent le réseau globalement. Ils permettent d’intercepter les logiciels malveillants, contrairement à des solutions d’antivirus simples qui permettent juste de bloquer les logiciels connus (basés sur des signatures). Les nouveaux équipements peuvent maintenant reconnaître un comportement malicieux et le bloquer avant de se propager.

2- Pare-feu de nouvelle génération

Les pare-feu de nouvelle génération ont des options pour se protéger contre la plupart des scénarios vécus dans les environnements de production. Il est impossible de se protéger contre tous les risques connus et futurs. Cependant, les meilleurs systèmes ont la possibilité de s’adapter en utilisant l’intelligence artificielle, ainsi que des fonctions d’opérations « sandbox ». Le « sandbox » permet d’analyser les fichiers malveillants afin de permettre l’installation dans un environnement restreint. Donc, ceci confirme le comportement dangereux et permet au pare-feu de bloquer tout évènement futur avec les mêmes caractéristiques. Une fonction importante est la possibilité de bloquer le téléchargement du rançongiciel même après le téléchargement de logiciels malveillants. Dans le cas où l’ordinateur deviendrait infecté, le pare-feu va bloquer les communications vers le serveur central (command & control). En conséquent, le mécanisme de chiffrement est bloqué avant qu’il puisse se propager.

De plus, les pare-feu de nouvelle génération permettent également d’avoir une vue globale sur l’environnement. Ils servent aussi de tableau de bord pour l’infrastructure. Même dans les cas où le pare-feu ne bloque pas un comportement dangereux, il est simple de visionner le registre d’informations. Cela permet d’identifier la machine ou l’utilisateur qui est la source de l’infection afin de pouvoir le barrer manuellement du réseau. Il y a une expression commune dans le monde des TI: « Il y a 2 genres de compagnies, celle qui s’est fait pirater et celle qui ne le sait pas ». La visibilité du réseau est l’aspect le plus important de la sécurité en 2019.

Conclusion

En conclusion, la stratégie utilisée par les compagnies dans le passé, soit d’attendre pour une exploitation avant de réagir, n’est plus possible. Le coût associé à la perte d’informations sensibles et sur la réputation de l’entreprise est facilement plus large que le coût global de protection. Les attaques d’hameçonnage qui ont comme objectif de faire installer le rançongiciel continuent à augmenter chaque année. Donc, il vaut mieux rester protégé avec des mécanismes de protection. De plus, il faut avoir une vue globale du réseau que d’être vulnérable à ce type d’attaque et subir les conséquences au niveau de réputation de l’entreprise.

Pensez-vous avoir un bon système de sécurité contre les rançongiciels et logiciels malveillants?

À propos de l’auteur

Avi Mergui, Consultant réseau et sécurité Cisco

*Article paru dans le magazine Infotélécom #82